Prácticamente cualquier lector de Sinologic sabe (o debe saber) lo que es SSL y TLS, al menos sabrá que son algoritmos de cifrado que mantienen «segura» la comunicación entre dos sistemas: un cliente y un servidor, un navegador y una web, un datáfono y un banco, … Pero acaba de darse a conocer algo que ha movido los cimientos de la seguridad, y es que el algoritmo SSL v.3.0 (el algoritmo utilizado por el 90% de las páginas) ha sido roto y por lo tanto, existen mecanismos para descifrar en tiempo real una comunicación cifrada con este sistema.

Prácticamente cualquier lector de Sinologic sabe (o debe saber) lo que es SSL y TLS, al menos sabrá que son algoritmos de cifrado que mantienen «segura» la comunicación entre dos sistemas: un cliente y un servidor, un navegador y una web, un datáfono y un banco, … Pero acaba de darse a conocer algo que ha movido los cimientos de la seguridad, y es que el algoritmo SSL v.3.0 (el algoritmo utilizado por el 90% de las páginas) ha sido roto y por lo tanto, existen mecanismos para descifrar en tiempo real una comunicación cifrada con este sistema.

Google acaba de anunciar que el sistema de cifrado SSL v.3.0 tiene más agujeros que un queso suizo y que no debería ser utilizado nunca más. Esto implica a las páginas webs «seguras» https que incluyen en la URL su candado de colores. Si quieres saber en qué consiste el bug, se explica en muchas páginas:

¿Qué significa esto?

Que si te conectas a la página web de tu banco, compruebas que tiene el famoso «candado» en el navegador, e introduces tus datos de acceso, si te logueas en Paypal para realizar un pago, alguien podría tener algún sniffer que guarde esta información y la utilice cuando menos lo esperes.

¿Cómo funciona?

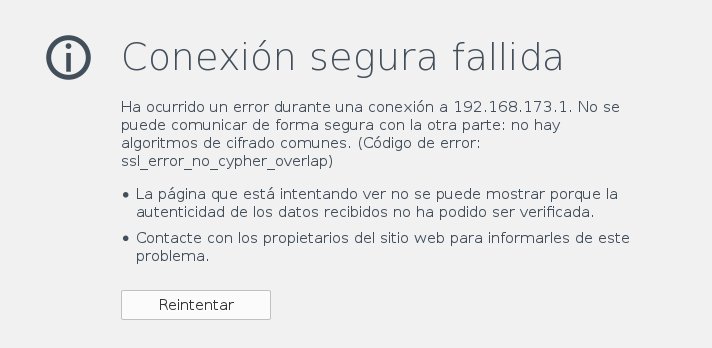

Dicho de un modo comprensible… los servidores web y los navegadores incorporan diversos algoritmos de cifrado, SSL v.3, SSL v.2, TLS 1.0, TLS 1.1, TLS, 1.2… y cuando un navegador se conecta a un servidor web «seguro» se negocia el algoritmo de cifrado que se va a utilizar. Generalmente, empiezan por el más nuevo y si ambos no soportan el mismo sistema de cifrado, van bajando la versión hasta dar con algún algoritmo que tengan en común.

Hoy día, los servidores web seguros ya no incluyen algoritmos antiguos como SSL v.2 ni TLS 1.0, pero sí incluyen SSL v.3.0 y TLS 1.1 y TLS 1.2.

Hoy día, el algoritmo SSL v.3.0 ha sido roto y por lo tanto, cualquier comunicación navegador – servidor web que utilice dicho algoritmo es vulnerable y puede ser objeto de espionaje y robo de información.

¿Cómo se soluciona?

Por un lado, hay que entender que para que no nos «espíen» tenemos que configurar nuestro navegador para indicar que no queremos utilizar el cifrado SSL v.3.0, de esa manera, en la negociación de algoritmos, nuestro navegador buscará otro sistema común que nos permita mantener una comunicación cifrada y que funcione. Por otro lado, también debemos configurar nuestros servidores Web o servicios para que no utilicen el algoritmo SSL v.3.0 y de esa manera, evitar que espíen a usuarios cuyos navegadores permitan utilizarlo.

Vamos a ver algunas maneras sencillas de solucionarlo.

(más…)

Prácticamente cualquier lector de Sinologic sabe (o debe saber) lo que es SSL y TLS, al menos sabrá que son algoritmos de cifrado que mantienen «segura» la comunicación entre dos sistemas: un cliente y un servidor, un navegador y una web, un datáfono y un banco, … Pero acaba de darse a conocer algo que ha movido los cimientos de la seguridad, y es que el algoritmo SSL v.3.0 (el algoritmo utilizado por el 90% de las páginas) ha sido roto y por lo tanto, existen mecanismos para descifrar en tiempo real una comunicación cifrada con este sistema.

Prácticamente cualquier lector de Sinologic sabe (o debe saber) lo que es SSL y TLS, al menos sabrá que son algoritmos de cifrado que mantienen «segura» la comunicación entre dos sistemas: un cliente y un servidor, un navegador y una web, un datáfono y un banco, … Pero acaba de darse a conocer algo que ha movido los cimientos de la seguridad, y es que el algoritmo SSL v.3.0 (el algoritmo utilizado por el 90% de las páginas) ha sido roto y por lo tanto, existen mecanismos para descifrar en tiempo real una comunicación cifrada con este sistema.