De todos es conocido que las empresas que tradicionalmente han venido ocupando los puestos como «principales fabricantes de centralitas» están haciendo aguas poco a poco con pérdidas considerables y ventas al por mayor de las divisiones dedicadas a ofrecer servicios de comunicaciones para pequeñas y medianas empresas.

Casos como la venta de Ericsson, Nortel y cierres de algunas divisiones de Siemens, son algunos de los ejemplos que hemos visto en Sinologic de cómo empresas aferradas a la telefonía tradicional y con un tratamiento «desganado» hacia otras tecnologías como los protocolos abiertos (o el término cada vez más común: Open Communications) han terminado con pérdidas millonarias y posterior venta al mejor postor, lo que en el mejor de los casos se traduce en varios millones de euros en la compra de una ingeniería desfasada y sin nada nuevo que atraer al usuario.

Por suerte, hay casos en los que algunas empresas que continúan aferradas en su modelo de negocio, hacen algunos intentos por lanzar productos basados en protocolos abiertos como SIP intentando comprobar si es cierto que la «VoIP Free» tiene mercado y es entonces cuando nos encontramos productos como terminales SIP compatibles únicamente con la centralita de turno (aunque en su especificación afirman ser compatibles «SIP Compliant» con el RFC3261) el 90% de los servicios asociados al terminal únicamente son válidos si el servidor al que se conectan es de la misma marca. 🙁

Por suerte, hay casos en los que algunas empresas que continúan aferradas en su modelo de negocio, hacen algunos intentos por lanzar productos basados en protocolos abiertos como SIP intentando comprobar si es cierto que la «VoIP Free» tiene mercado y es entonces cuando nos encontramos productos como terminales SIP compatibles únicamente con la centralita de turno (aunque en su especificación afirman ser compatibles «SIP Compliant» con el RFC3261) el 90% de los servicios asociados al terminal únicamente son válidos si el servidor al que se conectan es de la misma marca. 🙁

Otros casos: aparecen terminales SIP puntuales que sí son compatibles con otros sistemas y es entonces cuando aparecen campañas publicitarias, emails de marketing proclamando a los 7 vientos que tal marca disponen «también» de terminales SIP que se pueden utilizar en sistemas como Asterisk o bien OpenSER, intentando formar parte de un mercado ya asentado pero muy competitivo de los fabricantes de dispositivos y terminales IP.

Una de estas empresas es Siemens y sus terminales SIP DECT de la gama C470 que tienen una buena crítica por los comentarios de algunos usuarios que conozco.

Pues bien, según leo en el blog de Tom Keating, Panasonic es otra de las empresas que se apuntan a la fabricación de terminales DECT basados en el protocolo SIP y para ratificar su buen comportamiento con sistemas abiertos, ha llegado a un acuerdo de homologación con Digium mediante el cual se garantiza que dichos terminales de Panasonic son perfectamente compatibles con Asterisk:

«We are excited to work with Digium and their fast growing base of customers using open source, standards-based business phone systems,» said Kim Murtagh, Director, Panasonic System Networks Company of America. «As the market leader, Panasonic is committed to delivering innovative features and superior performance.»

«The Digium and Panasonic interoperability partnership and certification of IP phones opens new opportunities for Digium channel partners and integrators,» said Digium’s David Hardy, Director of Business Development. «The Panasonic global footprint and commitment to SIP telephony excellence creates exciting sales opportunities for our partner community and for businesses using Asterisk.»

Estos terminales que acaban de anunciarse, se corresponden con la serie TGP500:

KX-TGP500

The system features a wall-mountable base unit and one cordless handset. It is expandable up to 6 DECT 6.0 cordless handsets and supports up to 8 phone numbers and 3 simultaneous calls. It boasts Wide Band Audio (G.722) and 5 hours Talk Time, 10 days Standby. Its elegant design features a white backlit large LCD on the handset and a Handset locator button on the base unit. It also has a handset speakerphone, 2.5mm headset jack and belt clip.

KX-TGP550

The KX-TGP550 has all the features and benefits of the KX-TGP500 and adds a corded base unit with a large white backlit LCD and 5 hours Talk Time, 10 days Standby, plus a Hands-Free Speaker phone, Handset Call Button on the base unit, and one-touch call transfer with Busy Lamp Indication.

KX-TPA50

The TGP500 systems can be expanded up to a total of 6 cordless handsets by adding the KX-TPA50 cordless handset.

Lo más interesante es sin duda el soporte para audio de alta calidad mediante el códec G.722 que se está convirtiendo en todo un valor añadido para cualquier infraestructura que se precie. Lo demás es bastante común con otros terminales DECT del mercado como el de los Snom m3/m9, Siemens C4xx o Aastra. 🙂

El mercado no para de moverse y por si alguien aún no se ha enterado, es época de cambios…

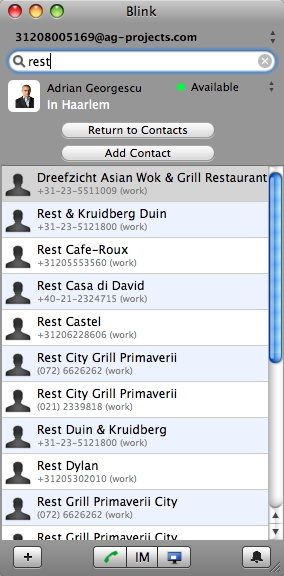

HD Audio (G722/Speex)

HD Audio (G722/Speex)

Después de varios meses recibiendo avisos, comentarios y revisando logs sobre ataques a sistemas VoIP estaba claro que los distintos rangos de direcciones IP que son asignadas al continente europeo han recibido la visita de diversos grupos de hackers (o como sería más correcto, phreakers) que aprovechando sistemas mal configurados, vulnerabilidades varias y despistes por parte de los administradores, se han aprovechado de estas y han realizado millones de llamadas a países donde el coste de establecimiento es el más alto: Cuba, Nigeria, Venezuela, China, y algunos números extraños con el prefijo +88220 donde el coste medio supera el euro por establecimiento y otro por minuto.

Después de varios meses recibiendo avisos, comentarios y revisando logs sobre ataques a sistemas VoIP estaba claro que los distintos rangos de direcciones IP que son asignadas al continente europeo han recibido la visita de diversos grupos de hackers (o como sería más correcto, phreakers) que aprovechando sistemas mal configurados, vulnerabilidades varias y despistes por parte de los administradores, se han aprovechado de estas y han realizado millones de llamadas a países donde el coste de establecimiento es el más alto: Cuba, Nigeria, Venezuela, China, y algunos números extraños con el prefijo +88220 donde el coste medio supera el euro por establecimiento y otro por minuto. Hace unas semanas creamos

Hace unas semanas creamos  Por suerte, hay casos en los que algunas empresas que continúan aferradas en su modelo de negocio, hacen algunos intentos por lanzar productos basados en protocolos abiertos como SIP intentando comprobar si es cierto que la «VoIP Free» tiene mercado y es entonces cuando nos encontramos productos como terminales SIP compatibles únicamente con la centralita de turno (aunque en su especificación afirman ser compatibles «SIP Compliant» con el RFC3261) el 90% de los servicios asociados al terminal únicamente son válidos si el servidor al que se conectan es de la misma marca. 🙁

Por suerte, hay casos en los que algunas empresas que continúan aferradas en su modelo de negocio, hacen algunos intentos por lanzar productos basados en protocolos abiertos como SIP intentando comprobar si es cierto que la «VoIP Free» tiene mercado y es entonces cuando nos encontramos productos como terminales SIP compatibles únicamente con la centralita de turno (aunque en su especificación afirman ser compatibles «SIP Compliant» con el RFC3261) el 90% de los servicios asociados al terminal únicamente son válidos si el servidor al que se conectan es de la misma marca. 🙁