Si no eres de este planeta, igual no te has enterado que la principal operadora de España (Telefónica) sufrió este viernes un ataque en su red interna a través de un virus de tipo «ransomware» (ransom – Rescate, ware – sofware) de manera que muchos sistemas sufrieron un cifrado indiscriminado de sus datos dejando inutilizado todo el fin de semana la red interna de este operador. La empresa Telefónica no fue el único que sufrió este ataque, ya que se propagó por redes internas y emails afectando a más de 150 países y más de 200.000 sistemas (según la Europol) entre ellos, hospitales, centrales eléctricas, organismos y empresas además de usuarios normales.

Al ocurrir esto un viernes, es de esperar que el lunes el número de sistemas infectados aumente considerablemente, ya que la vulnerabilidad fue corregida por Microsoft en una actualización del mes de Marzo pero esta afecta a todas las versiones de Windows desde la versión XP y es que hay muchos, muchos sistemas que no solo no van a actualizarse, si no que además no pueden actualizarse por diversas razones.

Por supuesto, una de las mejores maneras de evitar que el virus Wanna Cry (también conocido como WanaCrypt0r 2.0) afecte a nuestros sistemas es evitar utilizar Windows en sistemas considerados críticos. Por este motivo, Telefónica apuntó que la red interna fue afectada pero no así sus sistemas críticos (firewalls, servidores, etc…).

La mejor manera de evitar ser atacado por un virus, es no utilizar Windows. Puede sonar contundente y demasiado directo, pero por desgracia, es cierto.

Está claro que un fallo lo puede tener cualquiera, y que cuando un sistema operativo tan utilizado como Windows tiene un fallo de seguridad, las probabilidades de ser aprovechados se multiplica por cada usuario, pero no es la primera vez que ocurren este tipo de vulnerabilidades. Aún recuerdo el famoso gusano «Blaster» que infectaba a cualquier Windows que no estuviera protegido en apenas 10 segundos tras encenderse y conectarse a una red… El software cerrado tiene ese problema, los fallos no son tan transparentes ni tan fáciles de arreglar y cuando algún desequilibrado quiere aprovecharlo, lo hace con mucha, mucha fuerza. La vulnerabilidad llevaba ahí desde mucho, mucho tiempo y no ha sido hasta el pasado mes de Marzo que la han arreglado. ¿qué pasará con esos cientos de ordenadores «zobies» que inundan la red?

Sistemas de comunicaciones basados en Windows son igualmente vulnerables a este virus, que se transmite por el protocolo SAMBA (compartición de archivos de Windows, sistema de dominios de red, etc.) ¿Qué ocurre en una empresa que utiliza este tipo de protocolos para compartir archivos en su red interna?

Muchos comentan que otros sistemas operativos como Mac o Linux también tienen virus similares, aunque por la forma en la que se gestionan los permisos, salvo que alguien le de permisos de ‘root’ o ‘administrador’ al propio virus, este solo puede causar daños a los propios archivos del usuario y a nadie más. También puede ser que, de la misma manera que el virus aprovechó una vulnerabilidad del sistema operativo, otro virus puede aprovechar otra vulnerabilidad del kernel de linux o de mac para afectar al sistema. En este caso, el kernel de linux es abierto y son muchos los ojos que se darían cuenta de estas vulnerabilidades, en cuyo caso se pondría la alarma de un día para otro y sacarían una actualización mucho antes que los creadores de virus pudieran sacar una versión que la aprovechara. Así ocurrió cuando se conoció que alguien de la NSA había incluido código para disponer de un backdoor en los sistemas Linux y fue descubierto enseguida y retirado sin lamentar daños.

Muchos comentan que otros sistemas operativos como Mac o Linux también tienen virus similares, aunque por la forma en la que se gestionan los permisos, salvo que alguien le de permisos de ‘root’ o ‘administrador’ al propio virus, este solo puede causar daños a los propios archivos del usuario y a nadie más. También puede ser que, de la misma manera que el virus aprovechó una vulnerabilidad del sistema operativo, otro virus puede aprovechar otra vulnerabilidad del kernel de linux o de mac para afectar al sistema. En este caso, el kernel de linux es abierto y son muchos los ojos que se darían cuenta de estas vulnerabilidades, en cuyo caso se pondría la alarma de un día para otro y sacarían una actualización mucho antes que los creadores de virus pudieran sacar una versión que la aprovechara. Así ocurrió cuando se conoció que alguien de la NSA había incluido código para disponer de un backdoor en los sistemas Linux y fue descubierto enseguida y retirado sin lamentar daños.

Hay un juego gratuito para móviles bastante macabro llamado Plague, consiste en crear un virus a medida y ver si puede acabar con la población mundial. Existen dos factores importantes: capacidad de transmisión y letalidad. Cuanto más capacidad de transmitir tenga, más rápido se contagiará, pero si la letalidad es demasiada alta, los individuos morirán antes de transmitirlo, así que hay que «jugar» a crear el virus con el equilibrio ideal, que sea rápido pero no tanto, y que sea letal, pero tampoco tanto. El virus Wanna Cry se asemeja a ese equilibrio perfecto: por un lado es fácil transmitirlo y por otro lado le da tiempo al sistema a contagiar a otros antes de cifrar todos los archivos. Por suerte, solo afecta a sistemas operativos vulnerables, con lo que muchos servicios importantes que funcionan con servidores Linux no han sido inutilizados.

La ausencia de virus siempre han sido un motivo por el que elegir Linux en sistemas críticos, no por que sean más seguros (que seguramente también lo sean) si no por que, al ser abiertos y libres, están más vigilados y la seguridad por ocultación nunca ha sido buena, de ahí que confiar en que no recibiremos ataques en nuestra centralita por cambiar el puerto del SIP del 5060 a otro, es solamente retrasar lo inevitable. En la seguridad hay que tomarse las cosas en serio y cualquier otra cosa, es solo retrasar los problemas.

Hace un par de años, Cisco adquirió la empresa Tropo (antiguo Voxeo), un movimiento muy inteligente ya que Tropo fue una de las primeras empresas en pelearse con WebRTC y sus creadores hicieron una empresa bastante pionera en esto de la VoIP bajo entornos web desarrollando una API rápida y fácil con la que cualquier persona pudiera desarrollar aplicaciones y funcionalidades de Voz en su propia página web y con un coste reducido.

Hace un par de años, Cisco adquirió la empresa Tropo (antiguo Voxeo), un movimiento muy inteligente ya que Tropo fue una de las primeras empresas en pelearse con WebRTC y sus creadores hicieron una empresa bastante pionera en esto de la VoIP bajo entornos web desarrollando una API rápida y fácil con la que cualquier persona pudiera desarrollar aplicaciones y funcionalidades de Voz en su propia página web y con un coste reducido. Cisco se hizo con la empresa, muchos nos alegramos. Era la oportunidad para que Cisco apoyara un proyecto interesante y aprovechara su potencial. Cisco contaba con un software para trabajo colaborativo adquirido anteriormente y que poco o nada tenía que ver con comunicaciones y con Tropo se podía dar un buen empuje en el lado de la VoIP.

Cisco se hizo con la empresa, muchos nos alegramos. Era la oportunidad para que Cisco apoyara un proyecto interesante y aprovechara su potencial. Cisco contaba con un software para trabajo colaborativo adquirido anteriormente y que poco o nada tenía que ver con comunicaciones y con Tropo se podía dar un buen empuje en el lado de la VoIP.

El Parlamento Europeo está preparando un borrador que «podría obligar» a todos los operadores, integradores, y demás empresas de servicios de comunicaciones (páginas webs, email, etc.) a utilizar un sistema cifrado de extremo a extremo (de origen a destino) en todas las comunicaciones.

El Parlamento Europeo está preparando un borrador que «podría obligar» a todos los operadores, integradores, y demás empresas de servicios de comunicaciones (páginas webs, email, etc.) a utilizar un sistema cifrado de extremo a extremo (de origen a destino) en todas las comunicaciones.  Tengo dudas si esto significa que habría que instalar nuevos códecs de cifrado de extremo a extremo o valdría con activar el SRTP, pero considerando que el SRTP no es siempre extremo a extremo (ya que, en el caso de Asterisk, el cifrado va del teléfono origen a Asterisk y de Asterisk al teléfono de destino, no creo que este sistema cumpla con lo que se solicita en el borrador). También debe poder «deshabilitarse» en un momento dado si una orden judicial así lo requiere.

Tengo dudas si esto significa que habría que instalar nuevos códecs de cifrado de extremo a extremo o valdría con activar el SRTP, pero considerando que el SRTP no es siempre extremo a extremo (ya que, en el caso de Asterisk, el cifrado va del teléfono origen a Asterisk y de Asterisk al teléfono de destino, no creo que este sistema cumpla con lo que se solicita en el borrador). También debe poder «deshabilitarse» en un momento dado si una orden judicial así lo requiere.

Sangoma acaba de hacer público que ha adquirido la empresa VoIP Supply, uno de los más grandes y conocidos distribuidores mayorista de productos VoIP por $3 millones de dólares y 0.6 millones de dólares en acciones, además de un plus en función de los objetivos para el año que viene, tal y como anuncian

Sangoma acaba de hacer público que ha adquirido la empresa VoIP Supply, uno de los más grandes y conocidos distribuidores mayorista de productos VoIP por $3 millones de dólares y 0.6 millones de dólares en acciones, además de un plus en función de los objetivos para el año que viene, tal y como anuncian

Hoy, 15 de Junio, es un día histórico para las comunicaciones en la Unión Europea y es que,

Hoy, 15 de Junio, es un día histórico para las comunicaciones en la Unión Europea y es que,

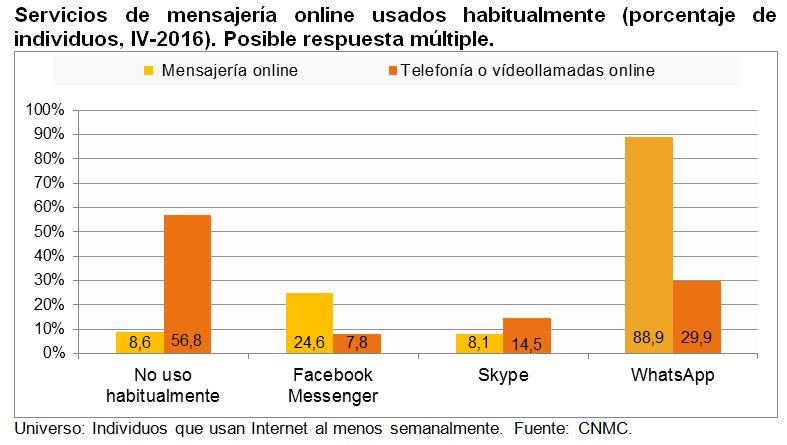

La CNMC (

La CNMC (

Un compañero de otra empresa me preguntaba hace unos días sobre cómo debía de actuar si quisiera desarrollar un teléfono vía web y pese a que tengo claro cual es la respuesta rápida, dándole vueltas a más posibilidades el resultado no deja de ser, cuanto menos, interesante.

Un compañero de otra empresa me preguntaba hace unos días sobre cómo debía de actuar si quisiera desarrollar un teléfono vía web y pese a que tengo claro cual es la respuesta rápida, dándole vueltas a más posibilidades el resultado no deja de ser, cuanto menos, interesante. Soy consciente que hay muchas más empresas que desarrollan soluciones WebRTC, Gateways, APIs, librerías y servicios WebRTC para empresas y para facilitar la vida a todo aquel que quiera desarrollar un click2call o un softphone web, pero estas son las más conocidas que me vienen a la mente.

Soy consciente que hay muchas más empresas que desarrollan soluciones WebRTC, Gateways, APIs, librerías y servicios WebRTC para empresas y para facilitar la vida a todo aquel que quiera desarrollar un click2call o un softphone web, pero estas son las más conocidas que me vienen a la mente.

Muchos comentan que otros sistemas operativos como Mac o Linux también tienen virus similares, aunque por la forma en la que se gestionan los permisos, salvo que alguien le de permisos de ‘root’ o ‘administrador’ al propio virus, este solo puede causar daños a los propios archivos del usuario y a nadie más. También puede ser que, de la misma manera que el virus aprovechó una vulnerabilidad del sistema operativo, otro virus puede aprovechar otra vulnerabilidad del kernel de linux o de mac para afectar al sistema. En este caso, el kernel de linux es abierto y son muchos los ojos que se darían cuenta de estas vulnerabilidades, en cuyo caso se pondría la alarma de un día para otro y sacarían una actualización mucho antes que los creadores de virus pudieran sacar una versión que la aprovechara. Así ocurrió cuando se conoció que alguien de la NSA había incluido código para disponer de un backdoor en los sistemas Linux y fue descubierto enseguida y retirado sin lamentar daños.

Muchos comentan que otros sistemas operativos como Mac o Linux también tienen virus similares, aunque por la forma en la que se gestionan los permisos, salvo que alguien le de permisos de ‘root’ o ‘administrador’ al propio virus, este solo puede causar daños a los propios archivos del usuario y a nadie más. También puede ser que, de la misma manera que el virus aprovechó una vulnerabilidad del sistema operativo, otro virus puede aprovechar otra vulnerabilidad del kernel de linux o de mac para afectar al sistema. En este caso, el kernel de linux es abierto y son muchos los ojos que se darían cuenta de estas vulnerabilidades, en cuyo caso se pondría la alarma de un día para otro y sacarían una actualización mucho antes que los creadores de virus pudieran sacar una versión que la aprovechara. Así ocurrió cuando se conoció que alguien de la NSA había incluido código para disponer de un backdoor en los sistemas Linux y fue descubierto enseguida y retirado sin lamentar daños.