Espero que esta sea la última beta de Asterisk 1.6. por lo menos en la 1.4, la beta 4 fue la última.

Sobre todo se han corregido los bugs que han ido encontrando y reportando a bugs.digium.com:

- 12020, mejora en el formateo de la consola CLI

- 11964, añadida la habilidad de obtener el número llamado original en llamadas en SS7.

- 11873, Añadido cambios en el núcleo de la API para manejar Origination y Termination T.38 (adiós al Passthru) (La versión app_fax en Asterisk-addons ahora lo soporta)

- 11553, Añadida una mejora en la aplicación ChannelRedirect()

Los cambios en esta versión incluyen los arreglos a los siguientes bugs:

- 11960, un bug en el chan_sip

- 12021, un bug relativo a formatos inválidos en el voicemail

- 11779, arreglada la activación del cancelado de eco en llamada bajo SS7

- 11740, manejo de DTMF arreglado

- 11864, Solucionado el informe del estado en llamadas entrantes vía puerto FXO

- 12012, un bug en el chan_local

- Arreglado un bug en la negociación de códecs en la versión 1.6.0-beta3

La lista completa de cambios puede ser encontrada en el archivo Changelog y esta versión puede ser descargada desde el lugar habitual:

http://download.digium.com/pub/asterisk/

Ya falta poco… 🙂

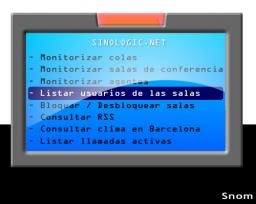

Llevaban bastante tiempo en la versión Beta6 y por fín han dado el salto a una versión más estable: 1.0.1.

Llevaban bastante tiempo en la versión Beta6 y por fín han dado el salto a una versión más estable: 1.0.1.

Cada fabricante, además de reprogramar este chipset a su gusto también desarrolla unos drivers o módulos que permitan comunicarse con esta tarjeta. Este es el caso de Junghanns y sus módulos qozap.

Cada fabricante, además de reprogramar este chipset a su gusto también desarrolla unos drivers o módulos que permitan comunicarse con esta tarjeta. Este es el caso de Junghanns y sus módulos qozap.